I likhet med papirdokumenter må elektronisk signerte dokumenter tas godt vare på. Hvordan de skal tas vare på, er imidlertid forskjellig. Et av de viktigste aspektene ved e-signerte dokumenter er gyldighetstiden. Her kan du lese alt om hvordan du sikrer den langsiktige gyldigheten av elektronisk signerte dokumenter.

Derfor er langsiktig gyldighet av signaturer viktig

Hvordan sikrer jeg den langsiktige gyldigheten til elektronisk signerte dokumenter? Blir signaturen ugyldig når signatursertifikatet utløper? Disse spørsmålene oppstår fordi levetiden til signatursertifikatene vanligvis er kortere enn den tiden du skal oppbevare de signerte dokumentene. Derfor er det viktig å forsikre seg om at signaturene er gyldige, selv etter at signatursertifikatet utløper.

La oss si at du signerer en taushetserklæring. Selskapet ditt skal oppbevare den i ti år. Sertifikatet for den elektroniske signaturen er imidlertid bare gyldig i tre år. Teknisk sett kan det derfor være vanskelig å validere signaturene etter disse tre årene. Samtidig er det et uomtvistelig faktum at signaturen var gyldig på et tidligere tidspunkt. Men hvordan kan dette bevises?

I e-signaturer ivaretas dette ved hjelp av to elementer: et tidsstempel og data om tilbakekalling av signatursertifikatet.

Tidsstempelet angir tidspunktet da signaturen ble opprettet. Slik sikrer man at signaturen og det signerte dokumentet ikke kan endres etter dette tidspunktet. Les mer om tidsstempler her.

Selv om bruken av tidsstempel er et godt første skritt, er ikke informasjonen tilstrekkelig til at en sertifikatmottaker ved behov kan validere signaturen en gang i fremtiden. For at signaturen skal være gyldig på lang sikt, må den inneholde data om tilbakekalling av signatursertifikatet, som dokumenterer at sertifikatet var gyldig på signeringstidspunktet.

Langtidsbevaring av signaturer er altså nødvendig for å kunne sjekke signaturers gyldighet etter at sertifikatene har utløpt.

Ulike sikkerhetsnivåer for signaturer

For å forstå hvordan signaturers gyldighet fungerer, må vi se nærmere på formater og sikkerhetsnivåer for signaturer.

EØS-landene anerkjenner tre forskjellige formater for elektroniske signaturer: XAdES, PAdES og CAdES. De er inndelt i tre grupper etter dokumentformat. Elektroniske dokumenter har forskjellige formater og kan være landsspesifikke eller internasjonale. ASiC og PDF er valgt som en felles standard for hele EU, mens mange land bruker formater som ADoc, BDoc eller EDoc parallelt med disse. Hvert dokumentformat har altså et tilsvarende signaturformat: ASiC-, ADoc-, BDoc- og EDoc-dokumenter bruker XAdES-signaturer, mens PDF bruker PAdES-signaturer.

Signaturens sikkerhetsnivå avgjøres av formatet. For enkelhets skyld deler vi dem inn i klasser.

- Klasse 3 (XAdES-BASELINE-B og PAdES-BASELINE-B): Enkel elektronisk signatur. Dette er den laveste og enkleste versjonen, som ikke har noen ekstra sikkerhetstiltak. Klasse 3-signaturer gjelder til signatursertifikatet utløper eller sertifikatet tilbakekalles, noe som også kan skje før utløpsdatoen. Sertifikater kan tilbakekalles hvis du bytter e-ID-verktøy (f.eks. hvis du bytter etternavn), hvis du mister det, på grunn av sikkerhetsproblemer og så videre.

- Klasse 2 (XAdES-BASELINE-T og PAdES-BASELINE-T): Signatur med tidsstempel. Et tidsstempel som viser tidspunktet for signering, er lagt til for å beskytte mot benekting. Klasse 2-signaturer gjelder til signatursertifikatet utløper, og i dette tilfellet har tilbakekalling av sertifikatet ingen betydning.

- Klasse 1 (XAdES-BASELINE-LT/XL og PAdES-BASELINE-LT): Signatur med langsiktige data. Sertifikater og data om tilbakekalling av dem er innebygd for å gjøre det mulig å verifisere dem i fremtiden, selv om den opprinnelige kilden ikke lenger er tilgjengelig. Klasse 1-signaturer gjelder til hash-algoritmene deres blir svake. Det europeiske byrået for nettverks- og informasjonssikkerhet (ENISA) har ansvaret for å offentliggjøre denne informasjonen. Hva betyr det at en algoritme svekkes? Styrken til hash-algoritmen som brukes i signering, er avgjørende for sikkerheten. Svakheter i hash-algoritmer kan gjøre det mulig for angripere å tukle med eller forfalske signerte dokumenter. Til dags dato har ENISA kunngjort at to kjente algoritmer er usikre, nemlig MD5, som fikk statusen i 2012, og SHA-1 i 2017.

- Klasse 1.1 (XAdES-BASELINE-LTA/A og PAdES-BASELINE-LTA): Signatur med langsiktige data og arkivtidsstempel. Bruken av periodisk tidsstempling forhindrer kompromittering forårsaket av en svekkelse av foregående signaturer i løpet av en langvarig lagringsperiode. Klasse 1.1-signaturer er ganske like klasse 1-signaturer. Forskjellen er at på svært lang sikt, hver gang en algoritme svekkes, blir klasse 1.1-signaturens gyldighet forlenget igjen til neste gang det blir kunngjort at den ikke lenger er sikker.

Sikkerhet med Dokobit

Hos Dokobit varierer standard sikkerhetsnivå for signaturer avhengig av dokumentformatet.

Signering av PDF, ASiC, BDoc og EDoc

For de fleste dokumentformater – PDF, ASiC, BDoc og EDoc – sørger Dokobits løsninger for sikkerhet på klasse 1-nivå. Når du signerer et dokument, er sikkerheten for signaturen i utgangspunktet i klasse 3. Vi hever den imidlertid automatisk til klasse 1 ved å legge til både tidsstempel og status for tilbakekalling av signatursertifikat.

Det betyr at signaturene på dokumentene dine er gyldige til det offisielt kunngjøres at hash-algoritmene deres ikke lenger er sikre. Det er ikke fastsatt noen frist for når dette kan skje, men vi overvåker situasjonen fortløpende og informerer kundene våre om eventuelle endringer.

Hva bør du gjøre hvis det kunngjøres at en algoritme er svak?

- Hvis du bruker vår portal for dokumentsignering, foreslår vi at du finner en kvalifisert leverandør som tilbyr bevaring av elektroniske signaturer, og som kan heve sikkerhetsnivået for signaturen. Du finner alle slike leverandører i EUs liste over leverandører av tillitstjenester.

- Hvis du benytter våre integrerbare signeringsløsninger, kan du heve sikkerhetsnivået for signaturene dine på egen hånd. Hvis du må lagre dokumenter på lang sikt, kan du konfigurere funksjonalitet for langtidsbevaring når du integrerer løsningen, eller på et hvilket som helst annet tidspunkt før algoritmen blir svak.

Det er verdt å nevne at svarene fra de integrerbare API-ene våre inneholder informasjon om hvilke algoritmer som ble brukt i en bestemt signatur. Lagre denne informasjonen i systemene dine, så blir det lett å finne dokumentene som krever utvidet gyldighet. Dette innebærer at du kan overvåke kryptografisk risiko selv, eller bruke varslene våre som veiledning.

Signering av ADoc

Når du signerer dokumenter i ADoc-format, er situasjonen litt annerledes.

- Hvis du bruker vår portal for dokumentsignering med et av de betalte abonnementene, er du garantert sikkerhet i klasse 2. Når du signerer et dokument, er sikkerheten for signaturen i utgangspunktet i klasse 3. Vi hever den imidlertid automatisk til klasse 2 ved å legge til et tidsstempel. På grunn av måten ADoc fungerer på, blir sikkerheten hevet til klasse 1 først 24 timer etter at signaturen ble opprettet. De 24 timene er en såkalt utsettelsesperiode, hvor sertifikatet kan tilbakekalles. Hvis det ikke blir tilbakekalt, er signaturen gyldig, og vi kan legge til status for tilbakekalling av signatursertifikat. Dermed heves signaturen automatisk til klasse 1. Det betyr at den er gyldig til utløpsdatoen for et tidsstempelsertifikat, vanligvis fire til fem år. Sikkerhetsnivået for signaturen må heves på nytt noen måneder før tidsstempelsertifikatet utløper, eller når algoritmen blir svak. Hvis du må oppbevare dokumentet i en lengre periode, foreslår vi at du finner en kvalifisert leverandør som tilbyr bevaring av elektroniske signaturer, og som kan heve sikkerhetsnivået for signaturen. Du finner alle slike leverandører i EUs liste over leverandører av tillitstjenester.

- Hvis du benytter våre integrerbare signeringsløsninger, må du heve sikkerhetsnivået for signaturene dine på egen hånd. Hvis du må lagre dokumenter på lang sikt, kan du konfigurere funksjonalitet for langtidsbevaring når du integrerer løsningen, eller på et hvilket som helst annet tidspunkt før tidsstempelsertifikatet utløper eller algoritmen blir svak.

Det er verdt å nevne at svarene fra de integrerbare API-ene våre inneholder informasjon om hvilke algoritmer som ble brukt i en bestemt signatur. Lagre denne informasjonen i systemene dine, så blir det lett å finne dokumentene som krever utvidet gyldighet. Dette innebærer at du kan overvåke kryptografisk risiko selv, eller bruke varslene våre som veiledning.

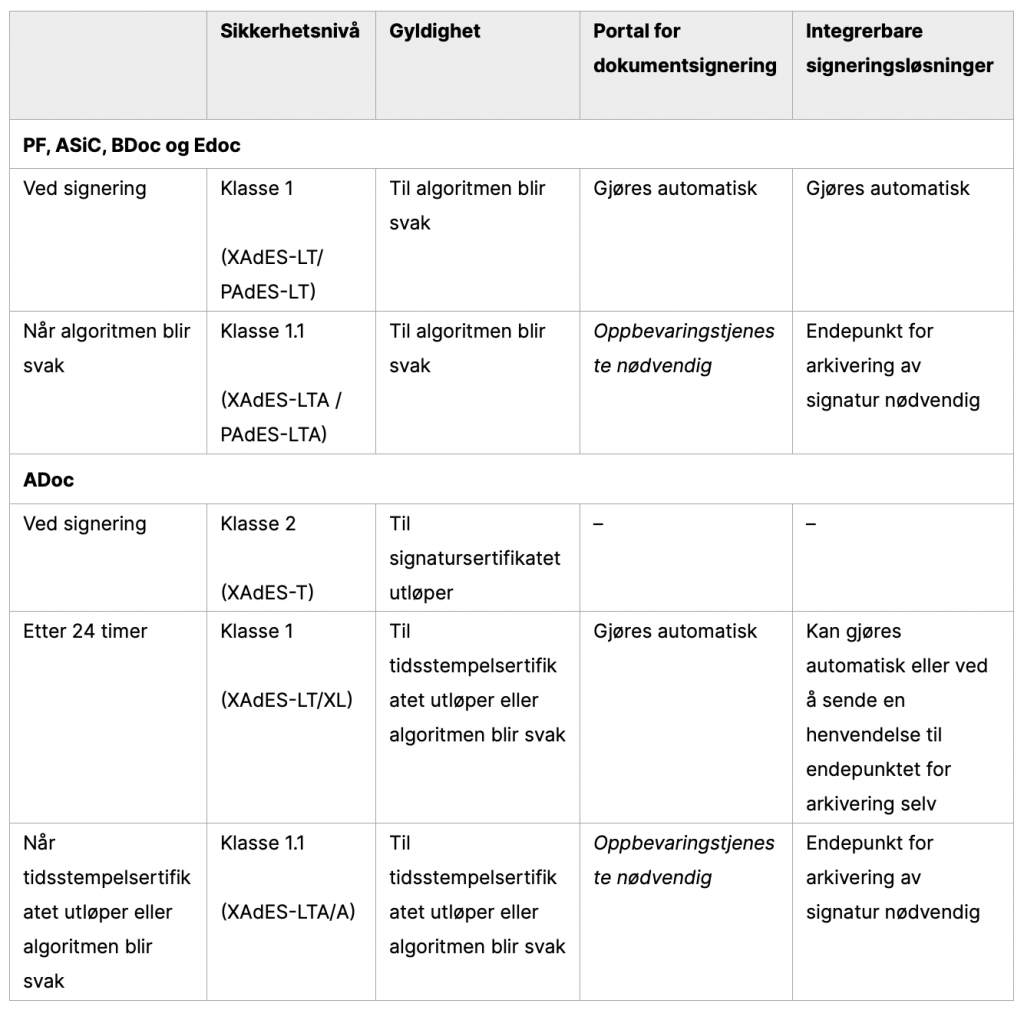

Her er en fullstendig oversikt over sikkerhetsklassene og hva de innebærer: